Chaque fois qu'un utilisateur tape une adresse web, une requête DNS est émise en arrière-plan pour traduire ce nom de domaine en adresse IP. Ce mécanisme, invisible et quasi-instantané, est pourtant l'une des couches les plus stratégiques d'un réseau. Le choix du résolveur DNS qui traite ces requêtes a des implications directes sur la vitesse de navigation, la sécurité du réseau et la confidentialité des données, trois enjeux qui ne font qu'un pour les équipes IT.

Comprendre le rôle du DNS

Le DNS (Domain Name System) fonctionne comme l'annuaire d'Internet : il associe un nom lisible par un humain (par exemple elipce.com) à l'adresse IP correspondante, que les machines, elles, comprennent. Sans lui, aucun site ne serait accessible, même avec une connexion parfaitement fonctionnelle.

Par défaut, la plupart des équipements utilisent le DNS fourni par le fournisseur d'accès à Internet (FAI). Ce choix par défaut est rarement optimal : les DNS des FAI peuvent être lents, peu sécurisés, et sujets à des pannes. C'est la raison pour laquelle beaucoup d'équipes IT migrent vers des résolveurs alternatifs, publics ou privés.

Le DNS Google (8.8.8.8) : polyvalent, mais pas neutre

Lancé en 2009, Google Public DNS (8.8.8.8 et 8.8.4.4) est aujourd'hui l'un des résolveurs les plus utilisés dans le monde. Son principal atout est sa fiabilité : appuyé sur une infrastructure mondiale redondante, il affiche des temps de réponse très compétitifs et une disponibilité proche de 100 %.

En environnement professionnel, il est souvent utilisé comme DNS de secours ou en dépannage réseau, le classique ping 8.8.8.8 pour vérifier la connectivité.

Google propose également le DNS over HTTPS (DoH) et le DNS over TLS (DoT), deux protocoles qui chiffrent les requêtes DNS en transit pour éviter leur interception.

Mais le DNS Google a un talon d'Achille bien documenté : la confidentialité des données. En configurant vos postes ou serveurs pour utiliser 8.8.8.8, vous envoyez l'intégralité de vos requêtes DNS à Google : c'est-à-dire la liste des domaines consultés par vos équipes et vos applications. Google conserve certaines données techniques pendant 24 à 48 heures et ne les associe pas à des comptes identifiés, mais en tant qu'entreprise dont le modèle économique repose sur la publicité et l'analyse comportementale, ce flux d'information a une valeur. Pour une entreprise traitant des données sensibles ou soumise au RGPD, c'est un point d'attention réglementaire non négligeable.

Par ailleurs, le DNS Google ne filtre pas les domaines malveillants par défaut : il se contente de résoudre les noms sans analyse de sécurité.

Les alternatives publiques comme Cloudflare, Quad9, NextDNS

Cloudflare (1.1.1.1)

Cloudflare est aujourd'hui reconnu comme le résolveur public le plus rapide au monde, avec un temps de réponse moyen inférieur à 15 ms grâce à son réseau Anycast déployé dans plus de 320 villes. Sur la confidentialité, la promesse est explicite : aucun log identifiable n'est conservé au-delà de 24 heures, et des audits indépendants menés par KPMG certifient ces engagements.

Cloudflare propose aussi des variantes spécialisées : 1.1 1.1 for families, 1.1.1.2 pour bloquer les malwares, 1.1.1.3 pour filtrer les contenus adultes.

Quad9 (9.9.9.9)

Géré par une organisation à but non lucratif basée en Suisse, Quad9 se distingue par son approche zero-log et son filtrage automatique des domaines malveillants connus.Il bloque proactivement les sites associés aux ransomwares, au phishing et aux logiciels espions.

Pour les PME françaises qui ne disposent pas d'une infrastructure de filtrage dédiée, c'est une couche de protection facile à activer.

NextDNS

Fondée par deux Français, NextDNS est une solution particulièrement pertinente pour les équipes IT qui veulent de la granularité. Elle permet de configurer des règles de filtrage précises, de consulter les logs DNS en temps réel, et, point crucial pour les DSI, de choisir que les données soient hébergées en Europe ou en Suisse, ou qu'elles ne soient pas stockées du tout.

Un argument fort pour la conformité RGPD.

DNS4EU : la réponse souveraine européenne

Lancé en 2025 par la Commission européenne en partenariat avec l'ENISA (Agence européenne pour la cybersécurité), DNS4EU est le premier résolveur DNS public européen institutionnel. Il propose cinq variantes de résolution selon les usages : protection standard, filtrage renforcé, mode famille, toutes compatibles avec DoH et DoT.

La philosophie est radicalement différente des résolveurs américains : aucune donnée personnelle n'est collectée, l'adresse IP du client est anonymisée par hachage cryptographique avant tout enregistrement, et le service est conforme au RGPD nativement.

Surtout, DNS4EU s'aligne parfaitement sur les obligations de la directive NIS2. Alors que la loi française de résilience des réseaux est devenue une réalité opérationnelle avec des échéances massives en 2026 et 2027, maîtriser son résolveur DNS et garantir la souveraineté de ses requêtes ne relève plus de l'anticipation, mais des fondamentaux exigés lors des audits.

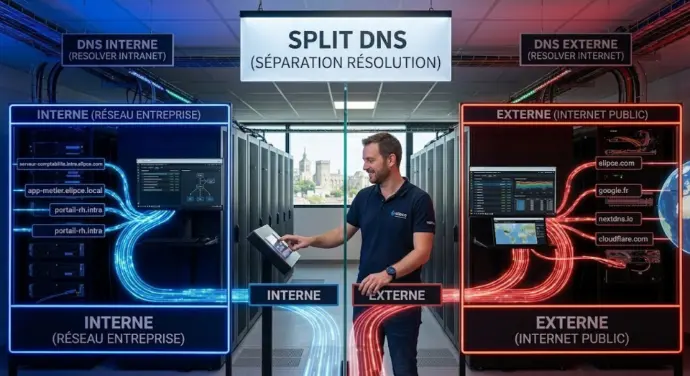

DNS interne en entreprise : le cas du Split DNS

Pour les environnements professionnels complexes, aucun résolveur public ne remplace un DNS interne correctement architecturé. La technique du split DNS (DNS divisé) consiste à séparer la résolution des noms internes (serveurs, applications métier, ressources intranet) de la résolution des noms externes.

Les requêtes internes restent dans le périmètre du SI, seules les requêtes externes sont transmises à un résolveur public.

Cette architecture présente plusieurs avantages : elle évite d'exposer la cartographie de l'infrastructure interne à l'extérieur, permet d'appliquer des politiques de filtrage différenciées selon les flux, et facilite la journalisation des accès DNS pour les besoins d'audit et de conformité.

Quel résolveur choisir ?

Critère |

Google 8.8.8.8 |

Cloudflare 1.1.1.1 |

Quad9 9.9.9.9 |

NextDNS |

DNS4EU |

Performances |

✅ Très bonnes |

✅ Excellentes |

✅ Bonnes |

✅ Bonnes |

🔄 En progression |

Confidentialité |

⚠️ Limitée |

✅ Audité |

✅ Zero-log |

✅ Configurable |

✅ RGPD natif |

Filtrage sécurité |

❌ Non |

🔄 Variante 1.1.1.2 |

✅ Oui |

✅ Granulaire |

✅ Oui |

Souveraineté UE |

❌ Non |

❌ Non |

🔄 Partiel |

🔄 Partiel |

✅ Oui |

Une adoption pragmatique

En pratique

Pour un usage professionnel courant,

Cloudflare ou Quad9 offrent le meilleur compromis entre performance, sécurité et confidentialité. Pour les organisations soumises à NIS2 ou particulièrement sensibles aux questions de souveraineté des données,

DNS4EU mérite une évaluation sérieuse. Dans tous les cas, un DNS public ne remplace pas un

DNS interne filtrant pour les infrastructures qui en ont besoin : il vient le compléter.